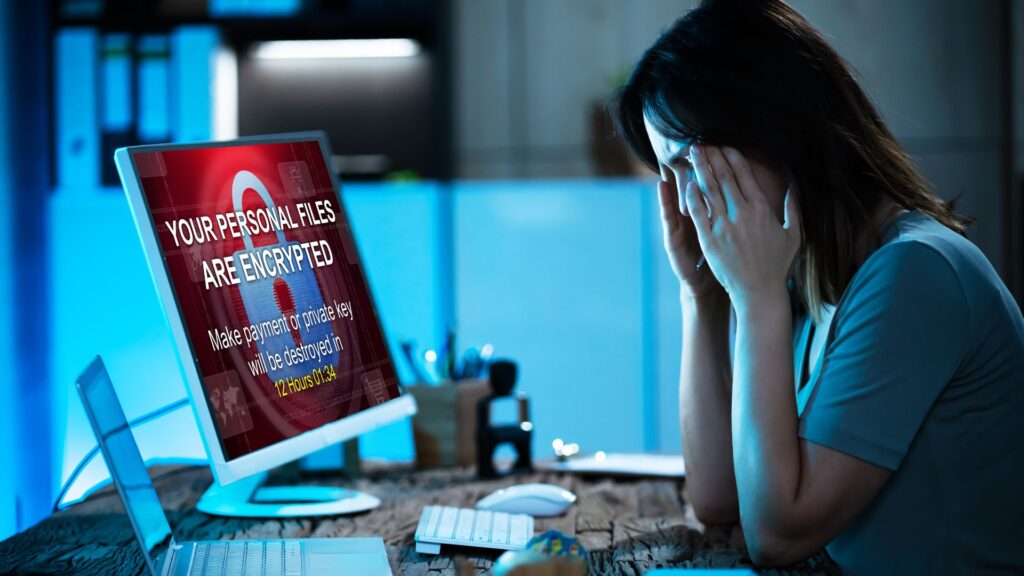

Virus Ransomware Menjadi Ancaman bagi Keamanan Digital?

Virus ransomware adalah salah satu bentuk malware paling berbahaya dalam dunia siber, yang menyerang perangkat komputer dengan cara mengenkripsi data penting, sehingga pengguna tidak dapat mengaksesnya. Setelah menginfeksi sistem, ransomware menuntut tebusan dari korban, biasanya dalam bentuk mata uang kripto, agar data yang terkunci bisa dibuka kembali. Admin TechThink Hub Indonesia akan membahas mengenai serangan ransomware telah menjadi ancaman serius bagi individu, perusahaan, dan bahkan institusi pemerintah, karena sifatnya yang menghancurkan dan potensi kerugian finansial yang besar.

Ransomware menyebar melalui berbagai metode, termasuk email phishing, tautan berbahaya, atau melalui kelemahan sistem keamanan. Dalam beberapa tahun terakhir, serangan ransomware semakin canggih dan meluas, menargetkan organisasi besar dengan data sensitif. Oleh karena itu, memahami bagaimana ransomware bekerja dan menerapkan langkah-langkah pencegahan, seperti backup data secara teratur dan penggunaan perangkat lunak keamanan, sangat penting untuk melindungi diri dari ancaman ini.

Jenis Virus Ransomware

Ransomware adalah jenis perangkat lunak berbahaya (malware) yang mengenkripsi data korban atau mengunci akses ke sistem, lalu meminta tebusan agar data atau akses dikembalikan. Ada beberapa jenis ransomware yang memiliki cara kerja dan dampak yang berbeda. Berikut adalah penjelasan mengenai jenis-jenis ransomware yang paling umum:

1. Encrypting Ransomware

Ini adalah jenis ransomware yang paling umum dan berbahaya, dikenal juga sebagai Crypto Ransomware. Jenis ini mengenkripsi file pengguna, termasuk dokumen, gambar, dan database, membuat file tersebut tidak dapat diakses tanpa kunci dekripsi. Setelah file dienkripsi, pelaku akan meminta tebusan untuk memberikan kunci dekripsi.

- Cara Kerja: Setelah menginfeksi perangkat, ransomware ini menggunakan algoritma enkripsi canggih (misalnya, AES atau RSA) untuk mengunci file korban. Pelaku akan memberikan instruksi untuk membayar tebusan, biasanya dalam mata uang kripto seperti Bitcoin, untuk mendapatkan kunci dekripsi.

- Contoh: WannaCry, CryptoLocker, dan Petya.

- Dampak: Korban tidak dapat mengakses file pentingnya, dan jika tebusan tidak dibayar, data mungkin hilang secara permanen.

2. Locker Ransomware

Locker ransomware mengunci pengguna dari sistem operasi mereka tanpa mengenkripsi file. Jenis ini membatasi akses pengguna ke komputer mereka sendiri, mengunci layar dengan pesan tebusan dan mengancam korban agar membayar untuk mengembalikan akses.

- Cara Kerja: Ransomware jenis ini hanya memblokir akses ke desktop atau antarmuka sistem operasi, tetapi tidak mengenkripsi file. Ini sering digunakan untuk memaksa pengguna membayar tebusan dengan segera, karena pengguna merasa terkunci dari seluruh sistem mereka.

- Contoh: Reveton, yang menyamar sebagai pesan dari penegak hukum yang mengatakan bahwa korban telah melanggar hukum dan harus membayar denda.

- Dampak: Meskipun file tidak terenkripsi, korban tidak dapat menggunakan sistem mereka sampai ransomware dihapus atau tebusan dibayar.

3. Scareware

Scareware adalah jenis ransomware yang menampilkan peringatan palsu atau menakut-nakuti pengguna dengan klaim bahwa komputer mereka terinfeksi virus. Ransomware ini meminta korban membayar untuk menghapus ancaman tersebut, meskipun ancaman itu sebenarnya tidak ada atau tidak seberbahaya yang diklaim.

- Cara Kerja: Biasanya, scareware akan memunculkan pop-up atau pesan di layar pengguna yang menyatakan bahwa sistem telah terinfeksi virus atau spyware. Pengguna kemudian disarankan untuk membayar sejumlah uang untuk mendapatkan “solusi” atau perangkat lunak antivirus yang tidak berguna.

- Contoh: Rogue Security Software, yang berpura-pura sebagai perangkat lunak keamanan palsu.

- Dampak: Meskipun file korban tidak terenkripsi, pengguna dapat dipaksa membayar untuk menghilangkan ancaman yang sebenarnya tidak ada.

4. Doxware (Leakware)

Doxware, atau dikenal juga sebagai Leakware, adalah jenis ransomware yang tidak hanya mengenkripsi file korban tetapi juga mengancam akan membocorkan informasi sensitif atau pribadi korban jika tebusan tidak dibayar. Pada doxware sering menyerang organisasi yang memiliki data sensitif seperti rumah sakit atau perusahaan hukum.

- Cara Kerja: Setelah mengenkripsi file, pelaku ransomware akan memberi tahu korban bahwa data pribadi atau rahasia, seperti dokumen hukum atau informasi pelanggan, akan dipublikasikan atau dibocorkan ke publik jika tebusan tidak dibayar.

- Contoh: Maze ransomware, yang mengancam untuk membocorkan data sensitif jika tebusan tidak dibayar.

- Dampak: Selain kehilangan akses ke data, korban juga berisiko mengalami kerugian reputasi atau tindakan hukum jika data sensitif bocor.

5. Ransomware sebagai Layanan (RaaS)

Ransomware as a Service (RaaS) adalah model di mana pembuat ransomware menjual atau menyewakan perangkat lunak ransomware kepada pelaku kejahatan lainnya. Ini berarti siapa pun, bahkan tanpa keahlian teknis, dapat meluncurkan serangan ransomware dengan menggunakan perangkat lunak yang disediakan oleh pengembang.

- Cara Kerja: Pelaku kejahatan yang tertarik membayar pengembang ransomware untuk menggunakan perangkat lunak yang telah dirancang. Biasanya, pengembang ransomware mendapatkan bagian dari uang tebusan yang diterima oleh pelaku.

- Contoh: Cerber adalah contoh ransomware yang menggunakan model RaaS, memungkinkan pelaku kejahatan yang kurang berpengalaman untuk meluncurkan serangan.

- Dampak: RaaS meningkatkan jumlah serangan ransomware karena siapa pun dapat dengan mudah meluncurkan serangan tanpa keahlian pemrograman.

6. Double Extortion Ransomware

Double extortion ransomware adalah jenis ransomware yang tidak hanya mengenkripsi file korban tetapi juga mencuri data dari sistem sebelum mengenkripsi file. Pelaku ransomware kemudian meminta tebusan tidak hanya untuk dekripsi, tetapi juga mengancam akan mempublikasikan data yang dicuri jika tebusan tidak dibayar.

- Cara Kerja: Setelah mengenkripsi file, pelaku juga mencuri data penting dan mengancam akan menyebarkan data tersebut ke publik atau menjualnya kepada pihak ketiga.

- Contoh: Maze ransomware adalah salah satu pelopor ransomware yang menggunakan taktik pemerasan ganda.

- Dampak: Korban tidak hanya kehilangan akses ke data mereka, tetapi juga menghadapi risiko kebocoran informasi sensitif, yang dapat merusak reputasi atau menyebabkan tindakan hukum.

7. Mobile Ransomware

Mobile ransomware adalah jenis ransomware yang menyerang perangkat seluler, termasuk smartphone dan tablet. Jenis ini biasanya menargetkan pengguna dengan memblokir akses ke perangkat mereka atau mengenkripsi file, kemudian meminta tebusan agar perangkat atau file kembali normal.

- Cara Kerja: Mobile ransomware dapat menyusup ke perangkat melalui aplikasi yang terinfeksi, situs web berbahaya, atau lampiran email. Setelah menginfeksi perangkat, ransomware akan mengunci layar perangkat atau mengenkripsi data.

- Contoh: Congur ransomware, yang menyerang perangkat Android dengan mengunci layar pengguna.

- Dampak: Pengguna kehilangan akses ke perangkat atau data pribadi di ponsel mereka dan harus membayar tebusan untuk memulihkan akses.

Cara Mencegah Virus Ransomware

Mencegah virus ransomware merupakan langkah penting untuk melindungi data dan sistem dari serangan berbahaya yang dapat mengenkripsi file atau mengunci akses sistem sampai tebusan dibayar. Pencegahan ransomware melibatkan kombinasi dari praktik keamanan siber, teknologi perlindungan, serta kesadaran pengguna terhadap potensi risiko. Berikut adalah penjelasan tentang cara mencegah ransomware dan menjaga sistem tetap aman:

1. Backup Data Secara Teratur

Backup data secara teratur adalah langkah pencegahan paling penting terhadap serangan ransomware. Dengan memiliki salinan cadangan dari data yang penting, Anda dapat menghindari kehilangan data secara permanen jika ransomware berhasil mengenkripsi file.

- Pentingnya Backup Offline: Simpan backup di tempat yang tidak terhubung ke jaringan utama, seperti hard drive eksternal yang tidak selalu terhubung ke komputer, atau menggunakan layanan cloud yang aman dengan proteksi ganda.

- Jadwal Backup yang Rutin: Buat jadwal backup data secara teratur (harian, mingguan, atau bulanan) sehingga jika serangan terjadi, Anda dapat memulihkan data terbaru tanpa harus membayar tebusan.

2. Gunakan Perangkat Lunak Antivirus dan Anti-Ransomware

Menggunakan perangkat lunak antivirus dan anti-ransomware yang up-to-date merupakan perlindungan dasar yang penting untuk mendeteksi dan mencegah serangan sebelum mereka menyebar.

- Real-time Scanning: Pastikan perangkat lunak keamanan memiliki fitur pemindaian real-time yang dapat memantau file dan aktivitas mencurigakan saat itu juga.

- Deteksi Ransomware: Antivirus modern sering kali memiliki modul anti-ransomware yang khusus untuk mendeteksi aktivitas enkripsi berbahaya dan menghentikannya sebelum menyebar.

- Update Secara Berkala: Selalu perbarui perangkat lunak antivirus agar sistem dapat mengenali jenis ransomware terbaru yang terus berkembang.

3. Perbarui Sistem dan Aplikasi Secara Berkala

Kerentanan keamanan pada sistem operasi, perangkat lunak, dan aplikasi adalah jalur yang sering digunakan oleh ransomware untuk menyusup ke sistem. Memastikan semua perangkat lunak selalu diperbarui adalah cara efektif untuk menutup celah keamanan yang bisa dimanfaatkan oleh ransomware.

- Patch Keamanan: Pengembang perangkat lunak secara rutin merilis patch keamanan untuk menutupi kerentanan yang ditemukan. Pastikan untuk menginstal patch ini segera setelah dirilis.

- Aktifkan Update Otomatis: Aktifkan update otomatis pada sistem operasi dan aplikasi agar sistem secara otomatis menerima pembaruan keamanan tanpa harus diingatkan.

4. Hindari Mengklik Tautan atau Mengunduh Lampiran yang Mencurigakan

Phishing email sering menjadi cara utama penyebaran ransomware. Jangan mengklik tautan atau mengunduh lampiran dari sumber yang tidak dikenal atau mencurigakan.

- Periksa Pengirim Email: Selalu verifikasi identitas pengirim email sebelum membuka lampiran atau mengklik tautan. Phishing email sering kali terlihat seperti berasal dari sumber yang sah, tetapi alamat email atau kontennya bisa mencurigakan.

- Gunakan Fitur Pemfilteran Email: Banyak layanan email memiliki fitur pemfilteran yang secara otomatis menandai pesan berbahaya atau mencurigakan. Pastikan untuk mengaktifkan fitur ini untuk mengurangi risiko membuka email phishing.

5. Nonaktifkan Makro dan Ekstensi Berbahaya di Aplikasi

Beberapa ransomware menggunakan makro di dokumen Microsoft Office untuk menginfeksi sistem. Dengan mematikan makro, terutama dari dokumen yang diunduh dari internet, Anda dapat mengurangi risiko terinfeksi ransomware.

- Nonaktifkan Makro Secara Default: Matikan makro otomatis di aplikasi seperti Microsoft Word, Excel, atau PowerPoint, sehingga makro hanya bisa dijalankan setelah konfirmasi pengguna.

- Batasi Eksekusi File Ekstensi: Batasi kemampuan aplikasi untuk menjalankan file ekstensi atau skrip yang tidak dikenal, karena sering kali menjadi sumber infeksi malware.

6. Aktifkan Fitur Pengamanan Jaringan dan Firewall

Firewall berfungsi sebagai penghalang pertama untuk menghentikan lalu lintas jaringan yang mencurigakan. Mengaktifkan dan mengkonfigurasi firewall dengan benar dapat membantu mencegah ransomware yang mencoba mengakses atau menyebar melalui jaringan.

- Pengaturan Firewall yang Ketat: Pastikan firewall dikonfigurasi untuk memblokir akses jaringan tidak sah dari dan ke perangkat. Ini juga mencegah ransomware menyebar ke perangkat lain di jaringan Anda.

- Monitor Lalu Lintas Jaringan: Gunakan alat pemantau jaringan untuk mendeteksi aktivitas mencurigakan yang mungkin mengindikasikan serangan ransomware.

7. Terapkan Prinsip Least Privilege (Hak Akses Minimum)

Ransomware sering menyebar dengan cepat karena memiliki akses ke semua file dan folder pada sistem yang terinfeksi. Dengan menerapkan prinsip hak akses minimum (least privilege), Anda membatasi ransomware hanya pada area tertentu dari sistem.

- Batasi Akses Administrator: Hanya berikan hak akses administrator kepada pengguna yang benar-benar membutuhkannya. Pengguna biasa harus memiliki hak akses terbatas untuk mencegah ransomware mendapatkan kendali penuh atas sistem.

- Segmentasi Jaringan: Untuk organisasi, segmentasi jaringan sangat penting untuk mencegah penyebaran ransomware di seluruh sistem. Dengan membagi jaringan menjadi segmen-segmen yang lebih kecil, Anda bisa meminimalkan dampak serangan.

8. Pelatihan Keamanan Siber bagi Pengguna

Edukasi pengguna adalah salah satu langkah paling penting dalam mencegah ransomware. Pengguna sering kali menjadi titik masuk bagi serangan melalui kesalahan klik atau unduhan file berbahaya.

- Pelatihan Kesadaran Phishing: Latih pengguna untuk mengenali email phishing dan lampiran mencurigakan yang mungkin membawa ransomware. Edukasi ini harus mencakup tanda-tanda umum serangan phishing, seperti pesan mendesak atau domain email yang salah eja.

- Simulasi Serangan Ransomware: Beberapa organisasi menjalankan simulasi serangan siber untuk melatih karyawan menghadapi potensi serangan. Ini membantu menguji kesiapan dan meningkatkan respons pengguna terhadap ancaman ransomware.

9. Gunakan Otentikasi Multi-faktor (MFA)

Otentikasi Multi-Faktor (MFA) menambahkan lapisan keamanan ekstra pada akun-akun penting dengan memerlukan lebih dari satu metode verifikasi (misalnya, kata sandi dan kode dari ponsel). Dengan MFA, meskipun kata sandi seseorang dicuri, ransomware tidak dapat dengan mudah mengakses akun atau sistem.

- Aktifkan MFA untuk Akun Penting: Pastikan MFA diaktifkan untuk akun-akun yang memiliki akses sensitif, seperti akun administrator, email, dan layanan penyimpanan cloud.

10. Menggunakan Solusi Proteksi Endpoint dan Jaringan

Selain antivirus, menggunakan Endpoint Detection and Response (EDR) dan Network Detection and Response (NDR) adalah langkah pencegahan yang lebih canggih untuk memonitor dan mendeteksi aktivitas berbahaya di jaringan atau endpoint.

- Endpoint Detection and Response (EDR): EDR memantau aktivitas di komputer, laptop, dan perangkat endpoint lainnya, serta dapat mendeteksi perilaku ransomware sebelum mengenkripsi file.

- Network Detection and Response (NDR): NDR digunakan untuk memonitor dan menganalisis lalu lintas jaringan, membantu mengidentifikasi aktivitas ransomware yang mencurigakan sebelum serangan terjadi.

11. Memanfaatkan Enkripsi dan Pengelolaan Akses Data

Penggunaan enkripsi pada data sensitif serta pengelolaan akses data membantu melindungi informasi penting dari ransomware. Jika data sudah terenkripsi dengan baik, pelaku ransomware tidak akan mendapatkan akses yang berarti pada data tersebut.

- Enkripsi Data Sensitif: Selalu enkripsi data yang bersifat sensitif, baik saat tersimpan maupun saat dikirimkan. Ini menjaga data tetap aman, bahkan jika ransomware berhasil menembus sistem.

- Manajemen Akses Data: Pastikan hanya pengguna yang memiliki otoritas yang tepat dapat mengakses data penting. Batasi akses untuk mencegah ransomware menyebar di antara file yang tidak perlu.

Langkah Pemulihan Setelah Terkena Virus Ransomware

Setelah terkena serangan ransomware, langkah pemulihan yang cepat dan efektif sangat penting untuk meminimalkan kerusakan pada sistem dan data, serta memastikan keamanan jangka panjang. Pemulihan ransomware bukan hanya tentang mendapatkan kembali akses ke file, tetapi juga tentang memastikan bahwa sistem kembali aman dari ancaman serupa di masa depan. Berikut adalah penjelasan mengenai langkah-langkah pemulihan setelah terkena virus ransomware, mulai dari identifikasi hingga pemulihan dan pencegahan serangan di masa depan:

1. Isolasi Sistem yang Terinfeksi

Langkah pertama dan paling mendesak yang harus diambil setelah mendeteksi serangan ransomware adalah mengisolasi sistem yang terinfeksi untuk mencegah penyebaran ransomware ke perangkat atau jaringan lain.

- Putuskan Koneksi dari Jaringan: Segera putuskan koneksi internet atau jaringan internal dari perangkat yang terinfeksi. Jika ransomware menyebar melalui jaringan, memutuskan koneksi mencegahnya dari menyebar ke perangkat lain di jaringan yang sama.

- Matikan Perangkat Jaringan: Nonaktifkan perangkat jaringan, seperti router atau switch, jika ransomware menyebar secara horizontal melalui jaringan, untuk menghentikan penyebaran lebih lanjut.

- Isolasi Segmen Jaringan yang Terinfeksi: Pada organisasi yang lebih besar, segmentasi jaringan dapat membantu dalam menahan ransomware di area terbatas.

2. Identifikasi Jenis Ransomware

Setelah sistem terinfeksi, penting untuk mengidentifikasi jenis ransomware yang menyerang. Memahami jenis ransomware dapat membantu menentukan metode pemulihan yang tepat dan apakah ada alat dekripsi yang tersedia.

- Analisis Pesan Tebusan: Ransomware biasanya menampilkan pesan tebusan yang menginstruksikan bagaimana membayar tebusan. Dari pesan ini, Anda dapat mencari informasi lebih lanjut mengenai ransomware tertentu (misalnya, WannaCry, CryptoLocker, atau Ryuk).

- Gunakan Alat Identifikasi Ransomware: Alat gratis seperti NoMoreRansom atau ID Ransomware dapat membantu mengidentifikasi jenis ransomware berdasarkan pesan tebusan atau contoh file yang dienkripsi.

3. Lakukan Investigasi Forensik

Setelah ransomware teridentifikasi, langkah berikutnya adalah melakukan investigasi forensik untuk memahami bagaimana ransomware masuk ke dalam sistem dan memastikan bahwa malware lainnya tidak tersembunyi dalam sistem.

- Analisis Titik Masuk: Investigasi ini akan melibatkan peninjauan terhadap log sistem, aktivitas email, dan pola lalu lintas jaringan untuk memahami bagaimana ransomware menyusup. Apakah melalui phishing email, kerentanan perangkat lunak, atau metode lain?

- Identifikasi Kerentanan: Temukan kelemahan di dalam sistem yang memungkinkan ransomware masuk, seperti aplikasi atau sistem operasi yang belum diperbarui atau pengguna yang membuka lampiran berbahaya.

4. Jangan Membayar Tebusan

Sebagai aturan umum, jangan membayar tebusan yang diminta oleh penyerang. Membayar tebusan tidak menjamin bahwa Anda akan mendapatkan kunci dekripsi atau bahwa data Anda akan dipulihkan sepenuhnya. Selain itu, membayar tebusan hanya mendukung kejahatan siber dan mendorong serangan lebih lanjut.

- Tidak Ada Jaminan: Meskipun tebusan dibayar, tidak ada jaminan bahwa pelaku akan menyediakan kunci dekripsi, atau data yang didekripsi mungkin tetap rusak.

- Dukungan untuk Kejahatan Siber: Membayar tebusan juga memperkuat model bisnis kejahatan siber dan dapat membuat organisasi Anda menjadi target yang lebih rentan di masa depan.

5. Coba Pulihkan dari Backup

Jika Anda memiliki backup data yang aman, gunakan backup tersebut untuk memulihkan file yang dienkripsi oleh ransomware. Backup yang teratur dan tersimpan dengan baik adalah garis pertahanan utama terhadap ransomware.

- Pastikan Backup Tidak Terinfeksi: Sebelum menggunakan backup, pastikan bahwa backup tersebut tidak terinfeksi oleh ransomware atau malware lainnya.

- Pulihkan dari Backup Offline: Jika memungkinkan, gunakan backup yang disimpan secara offline (misalnya, hard drive eksternal yang terputus dari jaringan) untuk memastikan bahwa ransomware tidak dapat menyebar ke backup.

- Restore Sistem Secara Bertahap: Saat memulihkan data, lakukan pemulihan secara bertahap dan uji sistem untuk memastikan bahwa ransomware tidak aktif dalam backup yang digunakan.

6. Gunakan Alat Dekripsi Jika Tersedia

Dalam beberapa kasus, ada alat dekripsi yang tersedia untuk jenis ransomware tertentu, terutama jika ransomware tersebut sudah lama beredar dan kunci dekripsinya telah dibocorkan atau ditemukan oleh peneliti keamanan.

- Cari Alat Dekripsi: Situs web seperti NoMoreRansom menawarkan alat dekripsi gratis untuk berbagai jenis ransomware. Jika ransomware yang menginfeksi Anda adalah salah satu yang telah ditemukan kelemahannya, alat dekripsi ini bisa membantu memulihkan file tanpa harus membayar tebusan.

- Periksa Keamanan Dekripsi: Sebelum menggunakan alat dekripsi, pastikan alat tersebut berasal dari sumber yang dapat dipercaya untuk menghindari malware tambahan.

7. Hapus Ransomware dan Bersihkan Sistem

Setelah file dipulihkan atau diidentifikasi, langkah berikutnya adalah menghapus ransomware dari sistem dan memastikan bahwa tidak ada jejak malware yang tersisa.

- Gunakan Antivirus Terbaru: Jalankan antivirus atau anti-malware yang terbaru untuk mendeteksi dan menghapus ransomware dari sistem yang terinfeksi. Pastikan perangkat lunak keamanan selalu diperbarui agar mampu mendeteksi varian ransomware terbaru.

- Lakukan Pemindaian Mendalam: Jalankan pemindaian mendalam pada seluruh sistem dan perangkat terkait untuk memastikan bahwa tidak ada bagian ransomware yang tersisa atau malware tambahan yang terinstal.

8. Pulihkan Sistem yang Rusak

Setelah ransomware dihapus, Anda mungkin perlu memulihkan atau memperbaiki sistem yang rusak akibat serangan. Ini bisa termasuk menginstal ulang sistem operasi atau aplikasi yang rusak.

- Pulihkan File Sistem yang Rusak: Jika ransomware merusak sistem operasi atau aplikasi penting, lakukan instal ulang sistem dari sumber yang bersih atau instal ulang dari backup jika tersedia.

- Periksa Integritas Sistem: Setelah pemulihan, pastikan untuk memeriksa integritas sistem secara keseluruhan untuk memastikan bahwa tidak ada bagian yang rusak atau hilang.

9. Tingkatkan Keamanan Pasca Serangan

Setelah serangan ransomware berhasil diatasi, langkah berikutnya adalah meningkatkan keamanan untuk mencegah serangan serupa di masa depan. Pelajari dari serangan yang terjadi untuk menutup celah keamanan dan memperkuat sistem.

- Perbarui Sistem dan Aplikasi: Pastikan sistem operasi, aplikasi, dan perangkat lunak keamanan selalu diperbarui dengan patch terbaru. Kerentanan yang tidak diperbaiki sering kali menjadi titik masuk ransomware.

- Konfigurasi Firewall dan Endpoint Protection: Gunakan firewall yang tepat dan solusi Endpoint Detection and Response (EDR) untuk memantau dan melindungi dari aktivitas ransomware di masa depan.

- Terapkan Otentikasi Multi-Faktor (MFA): Gunakan otentikasi multi-faktor di seluruh sistem, terutama untuk akun penting, untuk mencegah akses tidak sah.

10. Edukasi Pengguna dan Karyawan

Serangan ransomware sering kali berhasil karena kelalaian pengguna atau karyawan, seperti membuka email phishing atau mengunduh lampiran berbahaya. Edukasi pengguna dan karyawan adalah langkah pencegahan yang sangat penting.

- Pelatihan Keamanan Siber: Adakan pelatihan berkala tentang ancaman keamanan siber, terutama ransomware dan phishing, untuk meningkatkan kesadaran akan risiko.

- Simulasi Serangan Phishing: Beberapa perusahaan mengadakan simulasi serangan phishing untuk melatih karyawan bagaimana mengidentifikasi email berbahaya.

11. Laporkan Insiden ke Penegak Hukum

Serangan ransomware adalah kejahatan siber, dan penting untuk melaporkan insiden ini kepada penegak hukum. Di beberapa negara, melaporkan serangan dapat membantu menemukan pelaku dan mencegah serangan lebih lanjut.

- Laporkan kepada Unit Siber: Hubungi unit kejahatan siber di negara Anda atau agen penegak hukum yang menangani kejahatan digital. Beberapa negara memiliki portal online yang memungkinkan pelaporan insiden ransomware.

- Bagikan Informasi: Informasi tentang serangan yang Anda alami dapat membantu pihak berwenang melacak tren ransomware dan membantu korban lain.

Kesimpulan

Virus ransomware merupakan ancaman siber yang sangat serius dan dapat menimbulkan kerugian besar, baik secara finansial maupun operasional. Dengan kemampuan untuk mengenkripsi data dan menuntut tebusan, ransomware telah menjadi senjata ampuh bagi para penjahat siber yang menyasar individu hingga organisasi besar. Ketidakmampuan untuk mengakses data penting setelah serangan ransomware dapat menyebabkan gangguan signifikan pada bisnis, kehilangan informasi, dan kerusakan reputasi.

Untuk melindungi diri dari serangan ransomware, langkah-langkah pencegahan seperti penggunaan perangkat lunak keamanan yang mutakhir, edukasi tentang email phishing, serta melakukan backup data secara berkala sangat penting. Dengan meningkatkan kesadaran dan menerapkan keamanan siber yang tepat, individu dan organisasi dapat mengurangi risiko terkena serangan ransomware dan memastikan keamanan data tetap terjaga.

Apabila Anda ingin mengenal lebih jauh tentang TechThink Hub Indonesia, atau sedang membutuhkan software yang relevan dengan bisnis Anda saat ini, Anda dapat menghubungi 021 5080 8195 (Head Office) dan atau +62 856-0490-2127. Anda juga dapat mengisi form di bawah ini untuk informasi lebih lanjut.