Serangan Man in the Browser (MitB): Ancaman Baru di Dunia Siber

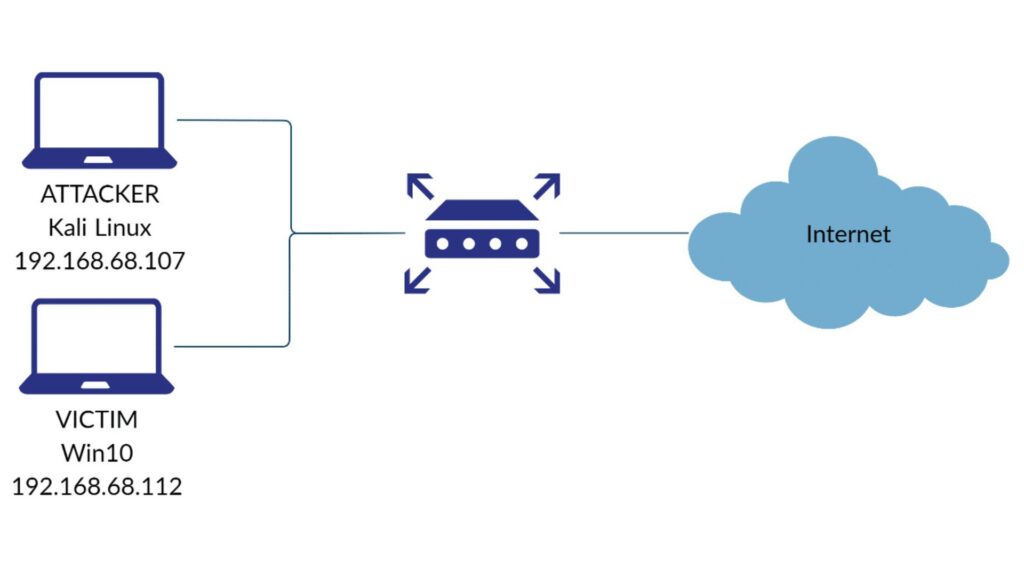

Man in the Browser (MitB) adalah jenis serangan siber yang sangat berbahaya, di mana penyerang berhasil menyusupkan malware ke dalam browser korban untuk mengintersep data sensitif, seperti informasi login atau detail perbankan, selama proses transaksi online. Berbeda dengan serangan “Man in the Middle,” yang memantau lalu lintas jaringan antara dua pihak, MitB bekerja dengan memodifikasi konten atau tindakan yang dilakukan di dalam browser tanpa disadari oleh korban. Karena serangan ini berlangsung di tingkat browser, meskipun koneksi aman melalui HTTPS, data tetap dapat dicuri atau diubah oleh malware MitB.

Ancaman ini menjadi semakin signifikan, terutama bagi pengguna yang sering melakukan transaksi online atau perbankan digital. Man in the Browser bisa menyusup melalui unduhan perangkat lunak yang terinfeksi atau melalui add-ons browser yang berbahaya, dan sulit terdeteksi oleh sistem keamanan tradisional. Admin TechThink Hub Indonesia akan membahas lebih dalam tentang bagaimana MitB bekerja, tanda-tanda potensial dari serangan ini, serta langkah-langkah pencegahan yang dapat diambil untuk melindungi data sensitif dari ancaman siber ini.

Cara Kerja Man in the Browser

Man in the Browser (MitB) adalah jenis serangan siber yang canggih yang memungkinkan penyerang untuk mencegat dan memodifikasi komunikasi antara pengguna dan aplikasi web yang mereka akses melalui browser. Serangan ini biasanya melibatkan malware yang diinstal pada perangkat pengguna. Berikut adalah penjelasan tentang cara kerja Man in the Browser, termasuk langkah-langkah proses serangan, mekanisme operasional, dan dampaknya:

1. Pengantar Man in the Browser

- MitB adalah serangan di mana penyerang menggunakan malware untuk menyusup ke browser pengguna, memantau dan memanipulasi komunikasi yang terjadi antara pengguna dan situs web.

- Tujuan: Tujuan utama dari serangan ini adalah untuk mencuri informasi sensitif seperti data login, informasi kartu kredit, atau untuk melakukan transaksi tanpa sepengetahuan pengguna.

2. Mekanisme Kerja Man in the Browser

a. Infiltrasi Malware

- Penyerangan Awal:

- Metode Penyebaran: Malware dapat masuk ke sistem melalui berbagai cara, termasuk:

- Lampiran Email: Pengguna menerima email phishing yang mengandung lampiran berbahaya.

- Situs Web Berbahaya: Pengguna mengunjungi situs web yang terinfeksi yang mengunduh malware secara otomatis.

- Unduhan Software: Menginstal software dari sumber yang tidak terpercaya yang membawa malware.

- Metode Penyebaran: Malware dapat masuk ke sistem melalui berbagai cara, termasuk:

- Instalasi Malware:

- Setelah pengguna terinfeksi, malware akan diinstal pada sistem, sering kali sebagai ekstensi browser atau program yang berjalan di latar belakang.

b. Pemantauan dan Interaksi

- Pemantauan Aktivitas Browser:

- Pengumpulan Data: Malware mulai memantau semua aktivitas yang dilakukan di browser, termasuk pengisian formulir, transaksi online, dan informasi login.

- Keylogging: Beberapa malware dapat mencatat setiap ketikan pengguna, termasuk nama pengguna dan kata sandi.

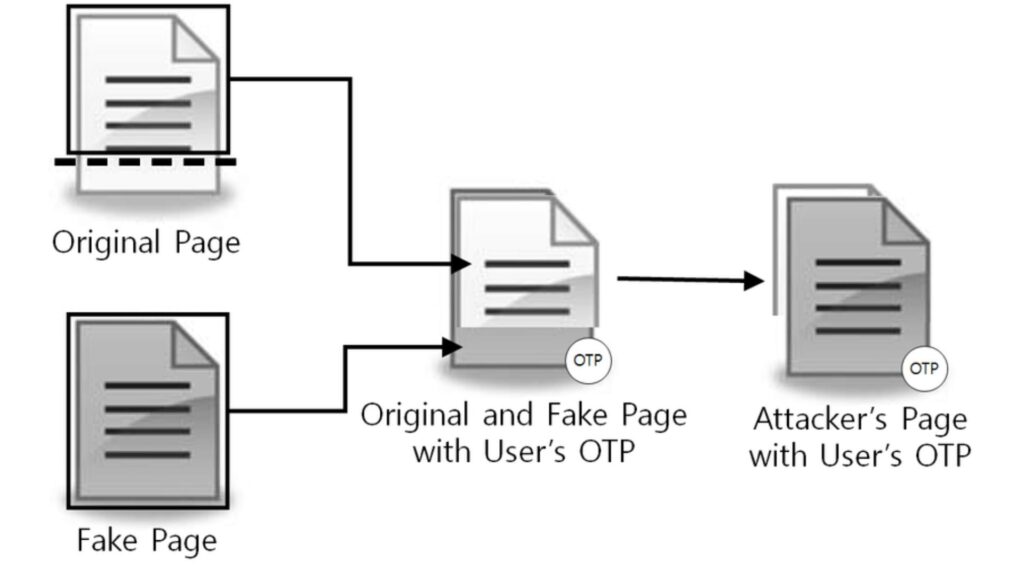

- Interaksi dengan Situs Web:

- Modifikasi Konten: Malware dapat memodifikasi data yang ditampilkan kepada pengguna. Misalnya, mengganti alamat tujuan transfer uang dalam formulir atau mengalihkan pengguna ke halaman phishing.

- Penyadapan Data: Saat pengguna memasukkan informasi sensitif, malware dapat menangkap data tersebut sebelum data dikirim ke server asli.

c. Pencurian Informasi

- Pengiriman Data ke Penyerang:

- Setelah informasi dikumpulkan, malware akan mengirimkan data tersebut ke server penyerang. Ini bisa dilakukan melalui koneksi yang aman atau tanpa enkripsi, tergantung pada implementasi malware.

- Manipulasi Transaksi:

- Dalam beberapa kasus, malware dapat mengubah informasi transaksi. Misalnya, ketika pengguna berusaha melakukan transfer bank, malware dapat mengubah nomor rekening tujuan tanpa sepengetahuan pengguna.

3. Dampak dari Man in the Browser

a. Pencurian Identitas

- Dengan mencuri informasi seperti nama pengguna dan kata sandi, penyerang dapat mengakses akun pengguna di berbagai layanan, termasuk perbankan dan media sosial.

b. Kerugian Finansial

- Penyerang dapat melakukan transaksi tidak sah dengan informasi yang dicuri, mengakibatkan kerugian finansial bagi korban.

c. Kerusakan Reputasi

- Jika serangan MitB terjadi pada organisasi, dapat merusak reputasi perusahaan dan mengurangi kepercayaan pelanggan.

d. Peretasan Akun

- Serangan ini dapat menyebabkan peretasan akun pengguna di berbagai layanan online, mempengaruhi keamanan data pribadi dan sensitif.

4. Pencegahan dan Perlindungan

Untuk melindungi diri dari serangan MitB, pengguna dan organisasi harus mengambil langkah-langkah pencegahan berikut:

- Pembaruan Perangkat Lunak: Selalu perbarui sistem operasi, browser, dan perangkat lunak keamanan untuk melindungi dari kerentanan yang diketahui.

- Antivirus dan Anti-Malware: Gunakan perangkat lunak keamanan yang dapat mendeteksi dan menghapus malware.

- Pendidikan Pengguna: Edukasi pengguna tentang bahaya phishing dan teknik serangan lainnya.

- Autentikasi Dua Faktor (2FA): Mengaktifkan 2FA pada akun online untuk menambah lapisan keamanan tambahan.

- Pemeriksaan URL: Selalu periksa URL situs web untuk memastikan keaslian sebelum memasukkan informasi sensitif.

Dampak Man in the Browser

Man in the Browser (MitB) adalah jenis serangan siber yang dapat mengakibatkan berbagai dampak serius bagi individu, perusahaan, dan institusi. Serangan ini mengakibatkan pencurian data dan informasi sensitif, serta berpotensi merusak reputasi dan keamanan finansial korban. Berikut adalah penjelasan mengenai dampak dari serangan Man in the Browser, termasuk kategori dampak, contoh spesifik, dan implikasi jangka panjang:

1. Dampak Finansial

a. Pencurian Informasi Keuangan

- MitB sering digunakan untuk mencuri informasi keuangan, termasuk nomor kartu kredit, detail rekening bank, dan data login ke aplikasi perbankan.

- Contoh: Penyerang dapat mengubah detail transfer bank sehingga uang dikirim ke rekening mereka daripada tujuan yang benar.

b. Kerugian Langsung

- Korban dapat kehilangan uang secara langsung akibat transaksi tidak sah yang dilakukan oleh penyerang.

- Contoh: Pembayaran untuk barang atau layanan yang tidak pernah diterima, atau pengambilan uang tunai tanpa sepengetahuan korban.

c. Biaya Pemulihan

- Setelah mengalami serangan, perusahaan atau individu mungkin harus mengeluarkan biaya untuk memulihkan akun, menghapus malware, dan memperbaiki sistem.

- Contoh: Biaya untuk layanan keamanan siber atau hukum, serta potensi penalti dari lembaga keuangan.

2. Dampak pada Keamanan Data

a. Kehilangan Data Sensitif

- MitB dapat menyebabkan kebocoran data sensitif yang mencakup informasi pribadi dan bisnis.

- Contoh: Data pelanggan, data karyawan, dan informasi rahasia perusahaan dapat dicuri dan diekspos ke publik atau pasar gelap.

b. Peretasan Akun

- Dengan informasi login yang dicuri, penyerang dapat mengakses akun pengguna di berbagai platform.

- Contoh: Peretasan akun media sosial, email, atau platform perbankan yang dapat digunakan untuk penipuan lebih lanjut.

3. Dampak pada Reputasi

a. Kerusakan Reputasi Perusahaan

- Jika perusahaan menjadi korban serangan MitB, reputasi mereka dapat terpengaruh secara signifikan.

- Contoh: Pelanggan mungkin kehilangan kepercayaan pada perusahaan yang tidak dapat melindungi data mereka, mengakibatkan penurunan basis pelanggan.

b. Penurunan Kepercayaan Pelanggan

- Keterlibatan dalam serangan siber dapat membuat pelanggan ragu untuk melanjutkan hubungan bisnis.

- Contoh: Munculnya ulasan negatif atau berita buruk tentang keamanan perusahaan dapat mempengaruhi citra di pasar.

4. Dampak Hukum dan Regulasi

a. Tanggung Jawab Hukum

- Perusahaan yang gagal melindungi data pelanggan dapat menghadapi tindakan hukum dari individu atau lembaga pemerintah.

- Contoh: Denda dan sanksi dari regulator untuk pelanggaran privasi data, seperti yang ditetapkan oleh GDPR atau HIPAA.

b. Kepatuhan terhadap Regulasi

- Serangan siber dapat mengganggu upaya perusahaan untuk memenuhi standar keamanan data dan regulasi.

- Contoh: Penambahan biaya untuk audit dan penyesuaian sistem guna memastikan kepatuhan.

5. Dampak Psikologis dan Sosial

a. Stres dan Kecemasan

- Korban serangan MitB dapat mengalami stres dan kecemasan yang terkait dengan pencurian identitas dan kehilangan data.

- Contoh: Korban mungkin merasa tidak aman saat bertransaksi online atau menggunakan layanan digital.

b. Perubahan Perilaku Konsumen

- Pengguna mungkin menjadi lebih skeptis atau berhati-hati saat menggunakan layanan online setelah mengalami serangan.

- Contoh: Menghindari transaksi online, menggunakan metode pembayaran yang lebih aman, atau hanya bertransaksi dengan merek yang dianggap lebih aman.

6. Implikasi Jangka Panjang

a. Investasi dalam Keamanan Siber

- Banyak organisasi yang terlibat dalam serangan MitB mungkin akan menginvestasikan lebih banyak pada keamanan siber dan pelatihan.

- Contoh: Mengimplementasikan sistem keamanan yang lebih ketat, melakukan audit keamanan, dan memberikan pelatihan keamanan kepada karyawan.

b. Pengembangan Kebijakan Keamanan yang Lebih Baik

- Pengalaman dari serangan dapat mendorong perusahaan untuk mengembangkan dan menerapkan kebijakan keamanan yang lebih ketat.

- Contoh: Menerapkan autentikasi dua faktor (2FA) dan memperbarui prosedur keamanan secara berkala.

Cara Mencegah Man in the Browser

Serangan Man in the Browser (MitB) adalah salah satu jenis serangan siber yang paling canggih dan berbahaya, yang dapat menyebabkan pencurian data dan informasi sensitif. Mencegah serangan ini memerlukan pendekatan yang menyeluruh, melibatkan teknologi, praktik keamanan yang baik, dan edukasi pengguna. Berikut adalah penjelasan tentang cara mencegah Man in the Browser:

1. Penggunaan Perangkat Lunak Keamanan

a. Antivirus dan Anti-malware

- Install perangkat lunak antivirus dan anti-malware yang dapat mendeteksi dan menghapus perangkat lunak berbahaya.

- Tindakan: Pastikan perangkat lunak ini selalu diperbarui agar mampu mengenali ancaman terbaru.

- Pentingnya: Perangkat lunak keamanan dapat mendeteksi dan memblokir malware yang berusaha menginfeksi sistem.

b. Firewall

- Gunakan firewall untuk memantau dan mengontrol lalu lintas jaringan.

- Tindakan: Aktifkan firewall perangkat keras dan perangkat lunak untuk melindungi sistem dari akses yang tidak sah.

- Pentingnya: Firewall membantu mencegah koneksi yang mencurigakan dan mendeteksi upaya penyusupan.

2. Pembaruan Perangkat Lunak Rutin

a. Sistem Operasi dan Aplikasi

- Selalu gunakan versi terbaru dari sistem operasi, browser, dan aplikasi yang Anda gunakan.

- Tindakan: Aktifkan pembaruan otomatis untuk memastikan bahwa Anda selalu mendapatkan pembaruan keamanan terbaru.

- Pentingnya: Pembaruan perangkat lunak sering kali mencakup perbaikan untuk kerentanan yang dapat dieksploitasi oleh penyerang.

b. Browser

- Gunakan browser yang aman dan pastikan untuk memperbaruinya secara rutin.

- Tindakan: Pilih browser yang memiliki reputasi baik dalam hal keamanan dan privasi.

- Pentingnya: Browser yang diperbarui membantu melindungi terhadap eksploitasi kerentanan yang ditemukan di versi sebelumnya.

3. Praktik Keamanan Online yang Baik

a. Waspada terhadap Email Phishing

- Hati-hati dengan email yang mencurigakan yang meminta informasi pribadi atau yang mengandung tautan tidak dikenal.

- Tindakan: Jangan mengklik tautan atau mengunduh lampiran dari sumber yang tidak terpercaya.

- Pentingnya: Banyak serangan MitB dimulai dengan email phishing yang menginfeksi perangkat dengan malware.

b. Verifikasi URL

- Selalu periksa URL sebelum memasukkan informasi sensitif, terutama saat bertransaksi online.

- Tindakan: Pastikan situs web menggunakan HTTPS dan memiliki sertifikat keamanan yang valid.

- Pentingnya: Memastikan bahwa Anda mengunjungi situs web yang asli dapat mengurangi risiko penipuan.

c. Jangan Menggunakan Jaringan Wi-Fi Publik untuk Transaksi Sensitif

- Hindari melakukan transaksi keuangan atau memasukkan informasi pribadi saat terhubung ke jaringan Wi-Fi publik.

- Tindakan: Gunakan koneksi yang aman atau VPN saat mengakses informasi sensitif.

- Pentingnya: Jaringan Wi-Fi publik dapat menjadi target serangan yang lebih mudah bagi penyerang.

4. Menggunakan Autentikasi Dua Faktor (2FA)

a. Deskripsi

- Mengaktifkan autentikasi dua faktor pada akun online untuk menambah lapisan keamanan ekstra.

- Tindakan: Pilih metode 2FA yang paling sesuai, seperti SMS, aplikasi autentikator, atau token fisik.

b. Pentingnya

- Meskipun kredensial login dicuri, 2FA membuat akses ke akun lebih sulit bagi penyerang, karena mereka memerlukan verifikasi tambahan.

5. Edukasi dan Pelatihan Pengguna

a. Pelatihan Keamanan Siber

- Memberikan pelatihan keamanan kepada pengguna tentang cara mengenali tanda-tanda serangan siber.

- Tindakan: Mengedukasi tentang praktik terbaik keamanan online, termasuk pengenalan phishing dan teknik serangan lainnya.

- Pentingnya: Pengguna yang teredukasi dapat lebih waspada dan mampu menghindari serangan.

b. Pemberitahuan Tentang Taktik Penyerang

- Beri tahu pengguna tentang taktik terbaru yang digunakan oleh penyerang, termasuk teknik MitB.

- Tindakan: Menyediakan informasi yang selalu diperbarui tentang ancaman siber.

- Pentingnya: Dengan mengetahui cara penyerang bekerja, pengguna dapat lebih berhati-hati saat online.

6. Implementasi Kebijakan Keamanan yang Ketat

a. Kebijakan Keamanan Data

- Mengembangkan dan menerapkan kebijakan keamanan data yang komprehensif untuk melindungi informasi sensitif.

- Tindakan: Melakukan audit rutin dan peninjauan kebijakan untuk memastikan kepatuhan dan efektivitas.

- Pentingnya: Kebijakan yang baik membantu mengurangi risiko kebocoran data dan serangan.

b. Monitoring Keamanan

- Menerapkan sistem pemantauan untuk mendeteksi aktivitas mencurigakan dalam jaringan.

- Tindakan: Gunakan alat pemantauan untuk mengawasi lalu lintas jaringan dan perilaku pengguna.

- Pentingnya: Pemantauan yang efektif memungkinkan deteksi dini dari upaya serangan.

Kesimpulan

Man in the Browser (MitB) merupakan ancaman siber yang serius, terutama bagi pengguna yang sering melakukan transaksi online atau perbankan digital. Dengan kemampuannya untuk menyusup ke dalam browser dan memodifikasi data tanpa terdeteksi, MitB mampu mencuri informasi sensitif seperti login atau detail perbankan meskipun koneksi internet terenkripsi. Serangan ini sangat sulit dideteksi karena beroperasi di tingkat browser, sehingga menjadikannya salah satu metode peretasan yang efektif dan berbahaya.

Untuk melindungi diri dari ancaman Man in the Browser, pengguna perlu menerapkan langkah-langkah pencegahan seperti menghindari unduhan perangkat lunak yang mencurigakan, memperbarui sistem keamanan secara rutin, serta menggunakan perangkat lunak anti-malware yang handal. Memahami cara kerja MitB dan meningkatkan kewaspadaan terhadap aktivitas yang mencurigakan di browser adalah langkah penting untuk melindungi data sensitif dan mencegah kerugian akibat serangan siber.

Apabila Anda ingin mengenal lebih jauh tentang TechThink Hub Indonesia, atau sedang membutuhkan software yang relevan dengan bisnis Anda saat ini, Anda dapat menghubungi 021 5080 8195 (Head Office) dan atau +62 856-0490-2127. Anda juga dapat mengisi form di bawah ini untuk informasi lebih lanjut.